30 мая 2025 года вступили в силу изменения в закон о защите персональных данных. Так, раньше максимальный штраф за утечку информации составлял 100 тыс. рублей. Теперь прайс для юрлиц такой:

- Первая утечка данных – от 3 до 15 млн рублей.

- Повторная или особо крупная утечка – 1-3% от годового оборота, при этом минимум – 20 млн рублей, а максимум – 500 млн.

- Если утечка привела к значительному ущербу для граждан, виновные могут понести уголовную ответственность.

Чтобы объяснить наглядно, возьмем пример из практики одного крупного российского банка. В октябре 2023 года у них произошел масштабный слив данных – в сеть попали порядка 1 миллиона записей клиентов. Компания заплатила штраф 100 тыс. рублей: в то время это была максимально возможная сумма, а количество пострадавших людей не учитывалось. Теперь такая утечка обойдется в сумму от 10 до 15 млн, учитывая объем и чувствительность утекших данных. Если же такое произойдет еще раз, суд может назначить штраф в размере от 1 до 3% годового оборота компании. Так как банк крупный, получится 500 млн рублей.

В общем, штрафы многократно выросли, а персональные данные теперь должны храниться под семью замками, чтобы не обанкротить компанию. Разберем, кто виноват и что с этим делать в новой суровой реальности.

Как утекают конфиденциальные данные

Главная угроза данным компании – ее же сотрудники. По данным ежегодного исследования от SearchInform, в 2024 году 48% российских организаций столкнулись со сливом корпоративной информации по вине своего персонала. Причины разные: от банальной невнимательности до корыстного умысла. Но результат один – бизнес теряет деньги, клиентов и репутацию.

Что сливают чаще всего?

Самые популярные данные для утечки: информация о клиентах и сделках. В 67% случаев слив происходит случайно. Например, сотрудник может отправить конфиденциальный файл в личный чат или переслать коммерческое предложение другому адресату.

Часть вопросов исследования предполагала выбор нескольких вариантов ответа и компании открыто делились множественными проблемами в своей информационной безопасности. Так, выяснилось, что сливают информацию все: обычные сотрудники – 72%, линейные руководители – 29%, руководители направлений – 20%, и даже топ-менеджмент – обнаружено целых 12% случаев.

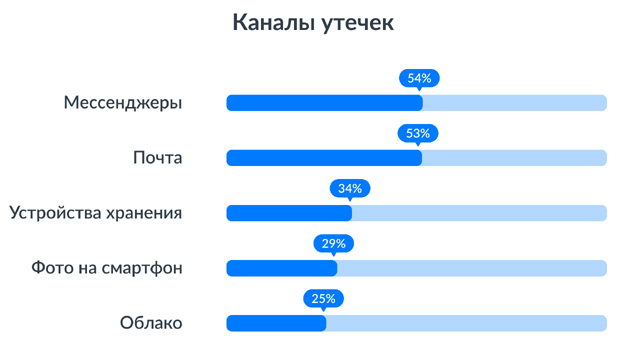

Чаще всего с утечками сталкиваются предприятия из энергетики, кредитно-финансовой и нефтегазовой сферы. Совсем немного отстают промышленность, строительные компании и сфера логистики. Больше всего чувствительных данных утекает через мессенджеры.

Пострадать от слива может не только сама компания, но и ее клиенты. В мае 2025 года компания «АвтоВАЗ» официально предупредила: в сети есть база данных с личными телефонами, VIN-номерами и моделями машин 32 000 их клиентов. Этого вполне хватит, чтобы составить качественную легенду, начать массовый обзвон и выманивать у людей деньги, представляясь сотрудниками компании. Автодилер попросил клиентов осторожнее относиться к звонкам и проверять их по горячей линии. Урон от этого инцидента пока сложно спрогнозировать, но организации придется потратить немало ресурсов, чтобы с ним справиться.

Таким образом, компания может делать все для того, чтобы соблюсти закон, но все равно подставить клиентов и попасть под крупный штраф из-за неосмотрительности одного сотрудника.

Как сливаются данные – от невнимательности до корпоративного предательства

Люди – главная уязвимая точка в защите данных компании. Сливы по вине сотрудников можно разделить на две основные категории:

- Ненамеренные утечки – по неосторожности или вине злоумышленников.

- Намеренный слив данных – когда сотрудник действует умышленно и понимает, что делает.

В первом случае компании нужно защищать сотрудников, во втором – защищаться от них. Разберем популярные сценарии.

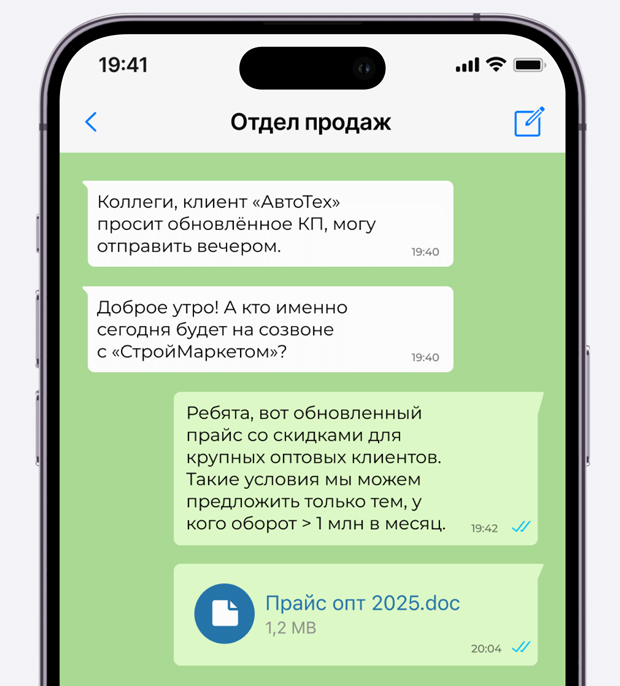

1. Бесконтрольная загрузка файлов и случайный слив

Сотрудник скачивает рабочие файлы на свой личный ноут или телефон, и компания теряет над ними контроль. Документ может оказаться где угодно: в облаке, в чате у конкурентов или в руках мошенников. Все, что нужно для этого сделать – переслать файл в неконтролируемый мессенджер или скинуть на внешний носитель.

2. Социальная инженерия в публичных мессенджерах

По данным исследования Positive Technologies, социальная инженерия – самый популярный метод кибератак, с которым сталкиваются российские компании. В 49% случаев последствие – утечка информации.

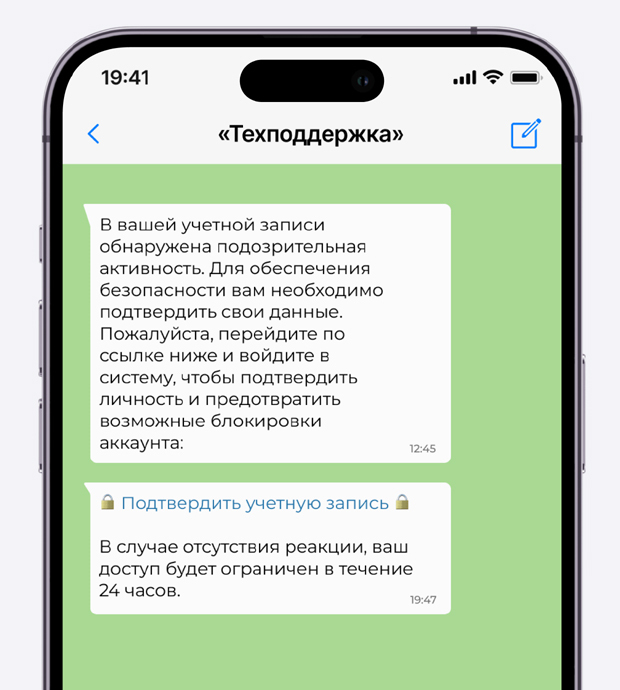

Главные помощники злоумышленников – общедоступные мессенджеры вроде Telegram и WhatsApp. Там нет верификации профилей, поэтому мошенники могут притвориться кем угодно, написать любому пользователю, и, получив нужную информацию, за пару секунд «снести» диалог.

Популярные схемы:

- Пользователю приходит сообщение из «сервисного» чата с сообщением о подаренной премиум-подписке или от «техподдержки» с угрозой блокировки из-за подозрительной активности. Если перейти по ссылке и ввести свои данные, доступ к аккаунту будет потерян.

- Сотруднику пишет фальшивый руководитель, снимает бдительность, выманивает конфиденциальные данные или дает задание перевести деньги на указанный им счет. После получения желаемого все сообщения тут же удаляются.

Урон в таких атаках зависит от подготовки и технического оснащения злоумышленников. Самый громкий случай 2024 года – хищение $25,6 млн у международной компании из Гонконга. Их сотрудник отправил деньги злоумышленникам после видеоконференции с финансовым директором и другими коллегами, все они оказались дипфейками.

Социальная инженерия не стоит на месте. По данным Positive Technologies, число фишинговых атак продолжает расти: в 2024 году по сравнению с 2023 их количество выросло на 33%. Новыми трендам станут:

- Мультиканальные атаки – сначала звонок «из техподдержки», затем письмо, потом сообщение в мессенджере.

- Гиперперсонализация – использование реальных имен коллег и деталей проектов.

- ИИ-генерация – голосовые сообщения и дипфейки для имитации реального общения с руководителем.

3. Умышленные сливы: воровство, шпионаж и месть

По данным опроса InfoWatch, 15% утечек происходят по вине уже уволившихся сотрудников. Это может быть классическая кража перед уходом: например, когда менеджер по продажам копирует себе базу клиентов, а через месяц эти же контакты получают выгодные предложения от конкурента.

Еще одна проблема – сохранение доступа в публичных мессенджерах, когда бывший сотрудник остается в корпоративных чатах просто потому, что его забыли удалить. Он может годами наблюдать за перепиской и заимствовать документы для своих нужд. Или за считанные минуты удалить администрируемые им каналы проектов, если вдруг обидится на работодателя при увольнении.

Бывает и такое, что сотрудники становятся «двойными агентами» и сливают данные, продолжая работать в компании. Они могут годами передавать информацию конкурентам, фотографируя документы на телефон или пересылая их через анонимные мессенджеры.

Как сделать корпоративное общение безопасным

Защита данных требует комплексного подхода: нужно исключить ошибки и невнимательность сотрудников + закрыть лазейки для злоумышленников.

1. Внедрить DLP- и SIEM системы – технические «буферы» против утечек

DLP (Data Loss Prevention) – это «цифровой надзиратель», который отслеживает действия пользователей и блокирует подозрительные операции: отправку файлов на личную почту или в мессенджер, скачивание на флешку или загрузку в облако.

Система анализирует каждое действие и работает с подозрительными паттернами поведения. Например, она сразу подаст сигнал, если сотрудник вдруг начнет массово копировать файлы перед увольнением или попытается получить доступ к данным, не связанным с его работой. DLP-решения умеют распознавать данные даже на скриншотах и в архивах, что особенно важно, когда сотрудники намеренно пытаются обойти защиту.

SIEM-система (Security Information and Event Management) – это «сигнализация», которая оповестит ИБ-специалистов, если что-то пойдет не так. Она выявляет подозрительную активность, которая может указывать на кибератаку. Например, отследит необычную авторизацию, если злоумышленники украдут учетные данные сотрудника и попытаются залогиниться с нетипичного адреса.

Как внедрить: выбрать решения с гибкими настройками, которые смогут встроиться в IT-инфраструктуру компании и обеспечат как можно больше точек контроля. Особое внимание – мониторингу персональных данных, финансовых отчетов и клиентских баз. Интеграция с рабочим мессенджером позволит отслеживать пересылку файлов даже в рабочих чатах.

2. Перевести рабочее общение в защищенный мессенджер

Публичные мессенджеры вроде Telegram – главный канал утечек информации. Фейк в них создается за пару минут, а любого пользователя можно найти по номеру телефона или никнейму.

Помимо целенаправленных кибератак попытаться украсть личный аккаунт сотрудника может любой его взломанный контакт – а это десятки и даже сотни родственников, друзей, знакомых. Такая атака вряд ли принесет компании вред, но может нарушить рабочие процессы: человек какое-то время не сможет быть на связи и нужно будет потратить время, чтобы исключить его из всех корпоративных чатов.

Хорошее профильное решение не просто заменяет привычный мессенджер, а создает полностью контролируемую среду для рабочего общения:

- Полностью изолированное пространство с доступом только для верифицированных сотрудников.

- Настройка прав и действий с чувствительной информацией, например, запрет на загрузку вложений из чатов.

- Удаление бывших сотрудников из системы в один клик.

- Шифрование данных на уровне швейцарских банков – не защитит от коварных сотрудников, но справится с внешними угрозами.

Как внедрить: самое важное – выбрать сервис, который сможет подружиться с системой безопасности компании. Шансы кратно увеличиваются, если мессенджер можно развернуть на собственных серверах (on-premise), интегрировав с антивирусами и системами DLP и SIEM.

3. Разграничить доступ к данным

Хорошо, если у сотрудников будет доступ ровно к той информации, которая важна для их работы. Например, бухгалтеру по зарплате ни к чему вся финансовая отчетность компании, а менеджеру по продажам – персональные данные всех клиентов. Реализовать это можно через систему ролей. Создайте регламент доступа к чувствительным данным – документ, где будет четко указано, кто и к какой информации может получить доступ. Например:

- Рядовые сотрудники – только к своим задачам.

- Руководители отделов – расширенные права.

- Топ-менеджмент – полный доступ с обязательным аудитом действий.

Дополните файл политикой ограничений: запрет на фотографирование экранов, печать конфиденциальных документов, использование личных облачных хранилищ. С этим документом нужно познакомить сотрудников и отдать специалистам по информационной безопасности для внедрения и контроля.

4. Обучать сотрудников кибербезопасности

Не все знают базу по цифровой гигиене, а на мошеннические схемы могут попасться даже осторожные люди: злоумышленники постоянно обновляют сценарии и подают старые уловки под новым соусом.

Снизить риск утечки информации помогут регулярные тренинги по кибербезопасности. На них нужно как подтягивать базовые принципы, вроде хранения паролей и установки аутентификации, так и учить коллег опознавать фишинг и уловки мошенников. Чтобы информация усваивалась легче, добавьте в обучение интерактивные элементы: разбирайте с коллегами кейсы из мировой практики, сделайте онлайн-курс на корпоративной платформе, добавьте тестирование для закрепления результата. Особое внимание новичкам: их нужно обучать сразу после приема на работу.

5. Проверять знания на практике

Теоретическое знание правил безопасности – это одно, а реальное поведение в критической ситуации – совсем другое. Периодически тренируйте сотрудников письмами с «опасными» ссылками, звоните «из банка» и отыгрывайте другие популярные мошеннические схемы.

Тренировочные «атаки» помогут выявить слабые места в защите, а самые интересные случаи можно будет предметно разобрать на следующем обучении. Конечно, не называя имен и не ругая провинившихся. Личный опыт поможет сотрудникам усвоить знания и снизит риск повторных ошибок.

Выводы

Штрафы за утечки данных выросли в сотни раз, теперь безопасность информации стала вопросом выживания бизнеса. Защититься от рисков помогут три ключевых направления:

- Техническая защита. Рассмотрите внедрение DLP и SIEM систем, перенесите рабочее общение в защищенный корпоративный мессенджер.

- Контроль доступа. Разграничьте права для разных групп сотрудников и пропишите политику доступа к чувствительным данным.

- Обучение кибербезопасности. Устраивайте ежеквартальные тренинги по цифровой гигиене и периодически тестируйте сотрудников через имитацию фишинговых атак. Уделяйте особое внимание новым схемам мошенничества с использованием ИИ-технологий.

Читайте также:

Не понятно одно, почему платят только государству, а не пострадавшим?

Государство как раз не пострадало.

Как недавно с МТС - они повысили л тарифы, ФАС подала в суд и деньги получило государство, хотя они и так получили деньги с налогов и ещё штраф. А люди переплатили и ничего не получили.